小红书“xhsdev”开发者模式 P0级事故

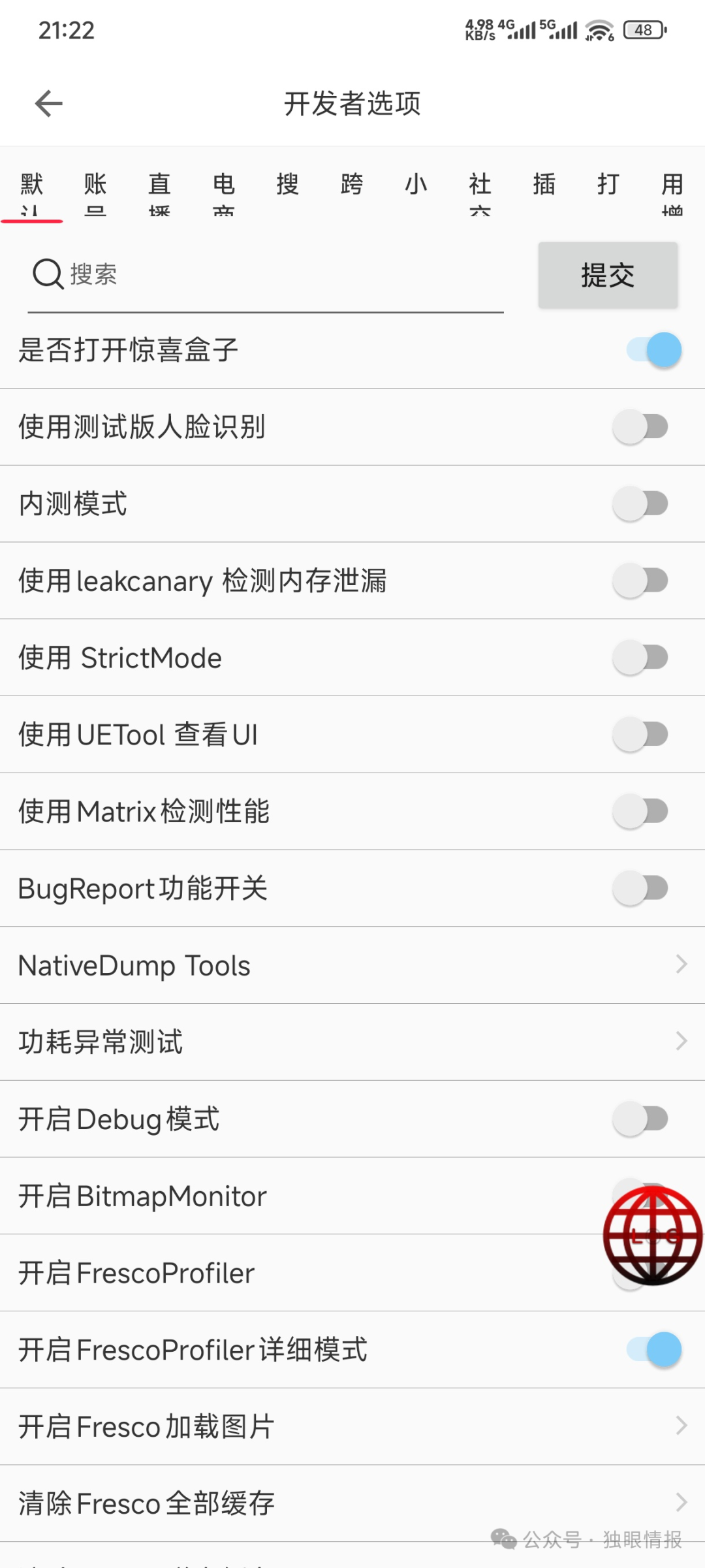

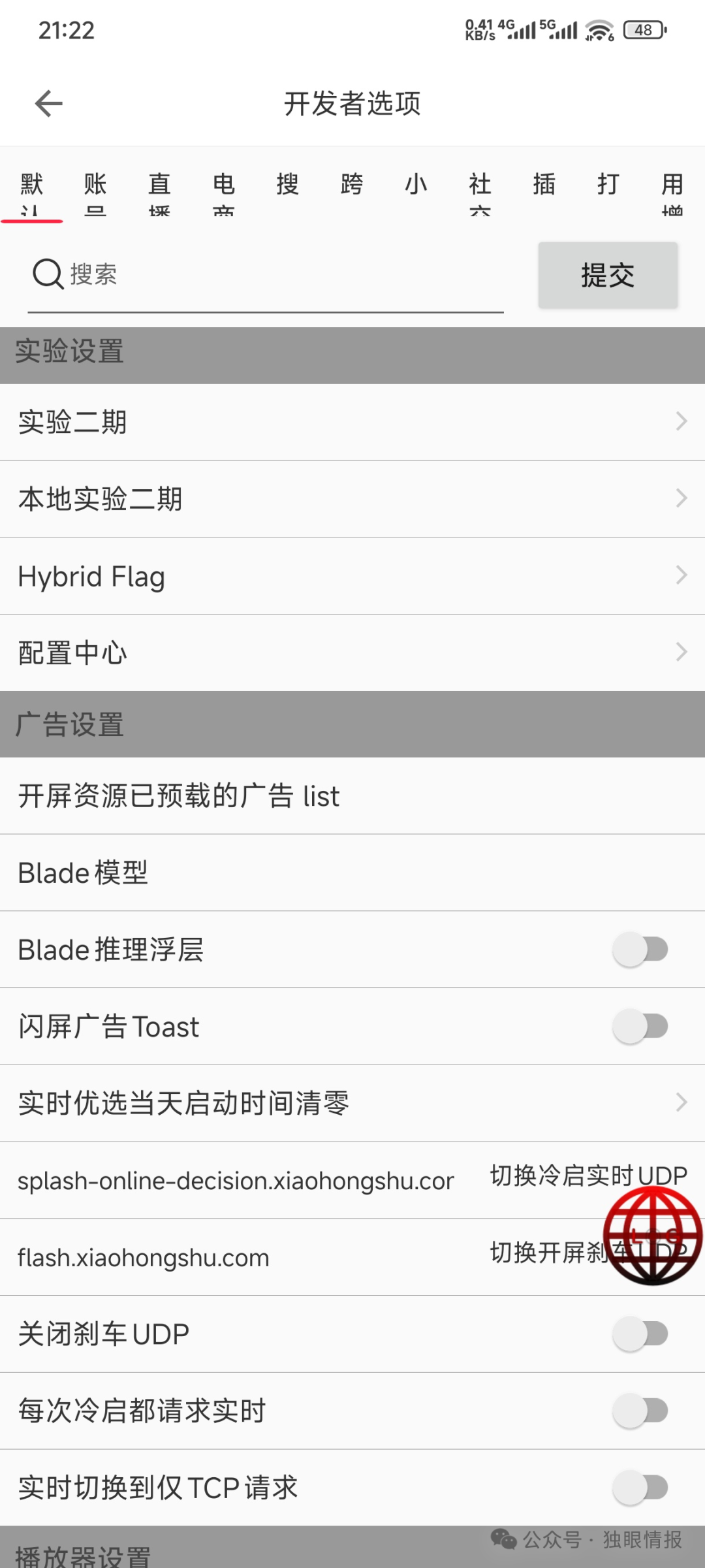

6 月 18 日晚,多位网友在技术社区 LINUX DO、V2EX 等论坛贴出复现步骤:在小红书 App「设置」页标题处连续点按 6 次(部分说 10 次),随后在弹出的对话框中输入弱口令 xhsdev 即可进入隐藏的开发者模式。开发界面不仅提供了日志、抓包和网络代理开关,还暴露了数据库表结构、推荐算法参数和多项内部服务地址,被社区称为“P0 级事故”。

根据上述截图与描述,泄露内容主要包括:

这些信息 并非简单的“调试彩蛋”,而是足以被黑灰产用来绕过反作弊、批量刷量甚至精准钓鱼的高价值情报。

虽然截至 6 月 19 日凌晨,小红书官方尚未发布公开声明,但从常见失误模式推测,可能触发路径包括:

true,且未限制白名单。业务安全 用户隐私 合规/监管 品牌形象

移动互联网早期常见的“debug 泄露”在 2025 年依旧重演,证明安全左移与防御纵深依旧是 App 生态的硬刚需。对于年活过 3 亿、商业化高速推进的小红书,这次事故是一记及时而沉痛的警钟:当技术栈愈加复杂、交付节奏愈加紧凑,唯有把安全内建到工程文化中,才能守住最后的护城河。

阅读原文:原文链接